关于“银狐”黑客组织钓鱼攻击

的预警通报

事件描述

近期工作发现,多家重要单位遭“银狐”黑客组织钓鱼攻击。

一是长期持续活跃,主要针对各领域财务人员。该黑客组漏洞说明

JumpServer 是使用广泛的开源堡垒机,使用 GNU GPL v2.0 开源协议,是符合 4A 规范的运维安全审计系统。

CVE-2024-29201:由于 JumpServer 中的 Ansible 模块未进行完整的输入验证,具有低权限账户的攻击者可以绕过输入验证机制在 Celery 容器中执行任意代码,并从主机中窃取敏感信息或操纵数据库。

CVE-2024-29202:经过身份验证的攻击者可以通过构建恶意 playbook 模板,利用 Ansible 中的 Jinja2 模板引擎在 Celery 容器中执行任意代码,并从主机中窃取敏感信息或操纵数据库。

漏洞编号

CVE-2024-29201

CVE-2024-29202

影响版本

⚫ v3.0.0 <= JumpServer <= v3.10.6

安全建议

1.官方升级

目前官方已在最新版本中修复了上述漏洞,请受影响的用户尽快升级版本进行防护,下载链接:

https://github.com/jumpserver/jumpserver/releases

2.临时防护措施

若相关用户暂时无法进行升级操作,也可通过关闭作业中心功能进行临时缓解:

使用管理员账户登录 JumpServer 堡垒机后台,依次选择“系统设置”→“功能设置”→“任务中心”,点击按钮关闭作业中心功能。

一是长期持续活跃,主要针对各领域财务人员。该黑客组织自

2023 年 4 月以来持续活动,主要针对重要行业单位的财务人员实施钓鱼攻击,以窃取相关数据和实现远程控制为目的。

二是抢占搜索引擎,诱导用户安装仿冒软件。通过搭建仿冒常用软件下载页面,并购买大量搜索引擎关键词(广告位)的方式,使其在搜索引擎的结果显示中排名靠前,诱导受害者下载安装仿冒的软件安装包。

三是利用即时通讯,发送夹带恶意程序的信息。通过微信等即时通讯工具发送夹带恶意下载器木马的钓鱼信息,并使用“2023 年企业重点人群税收补贴政策”等带有诱惑性的标题,诱使受害者点击。

四是自动识别判断,逃避沙箱等常规安全检测。远控木马组件具备检测虚拟机以及主流杀毒软件的功能,如发现是虚拟机环境或360、火绒等杀毒软件,则不进行后续恶意操作。

安全建议

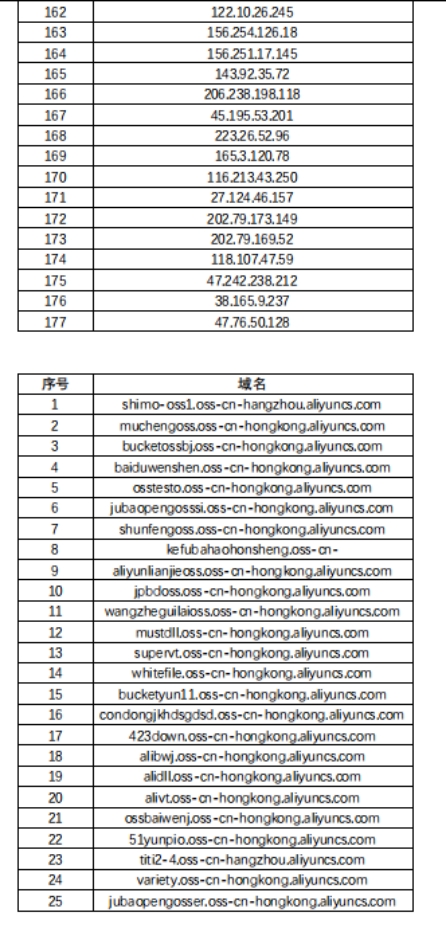

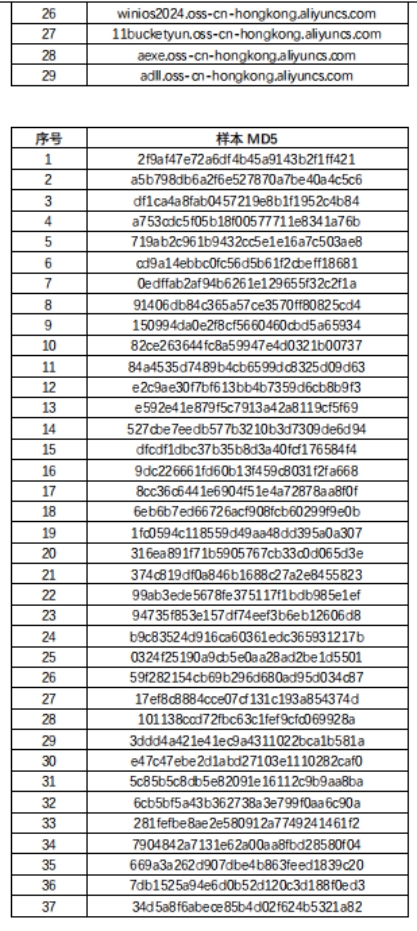

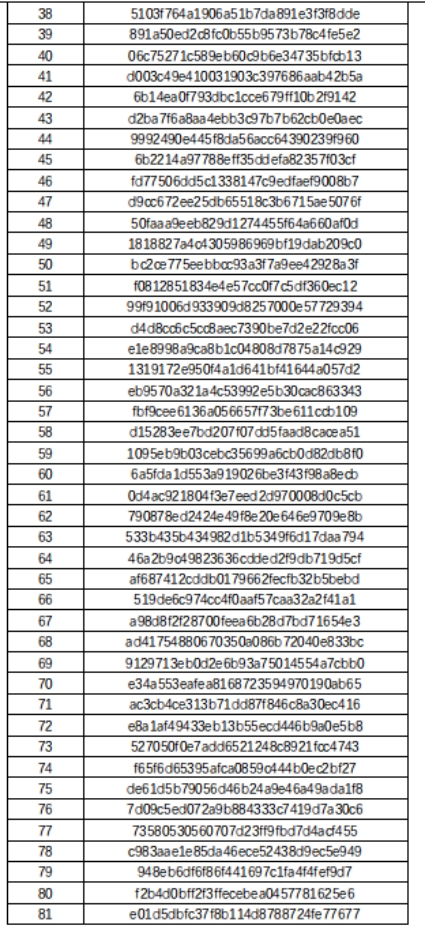

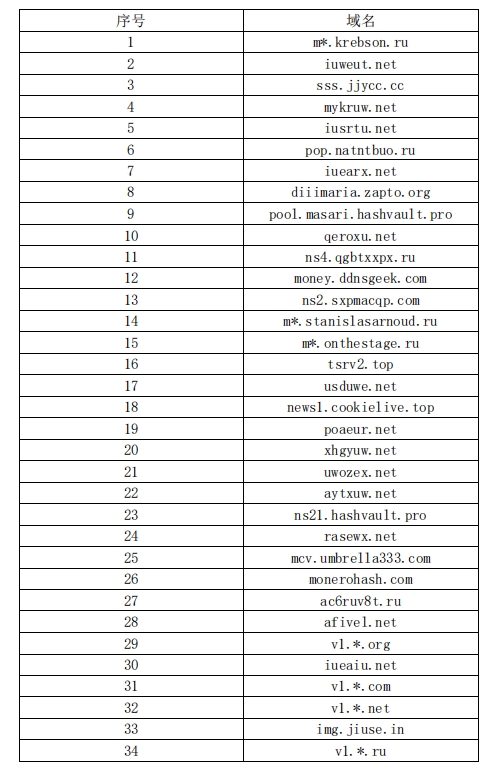

为确保重要网络系统安全,请各单位增强网络安全防护意识,在确保安全的前提下督促指导本部门将相关 IOC 添加至安全设备黑名单中,强化网络安全防护,同时密切关注自身系统、设备外联恶意域名和 IP 的情况,及时消除安全风险。如发现遭攻击情况及时处置并报告。

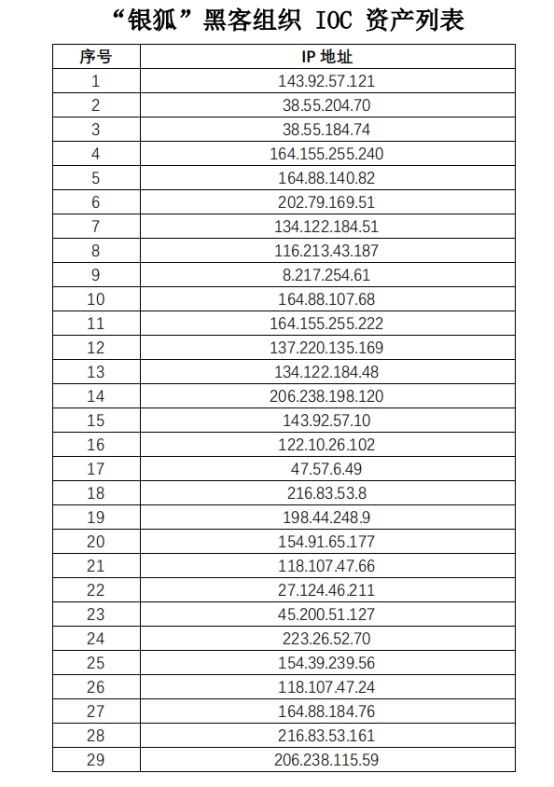

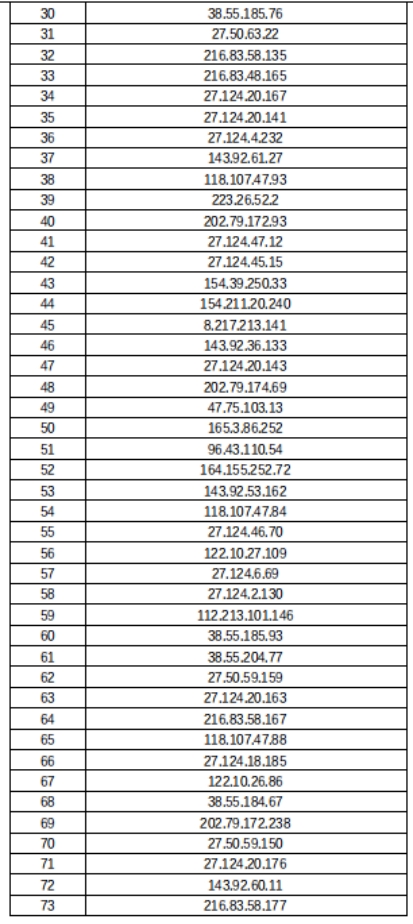

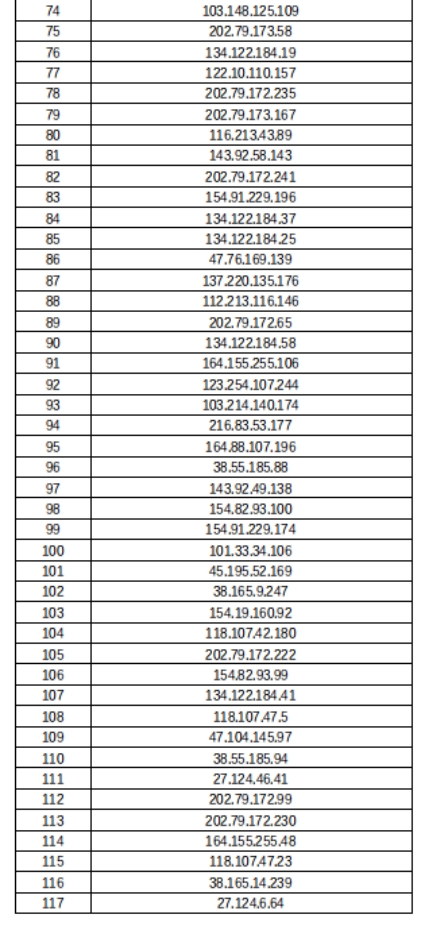

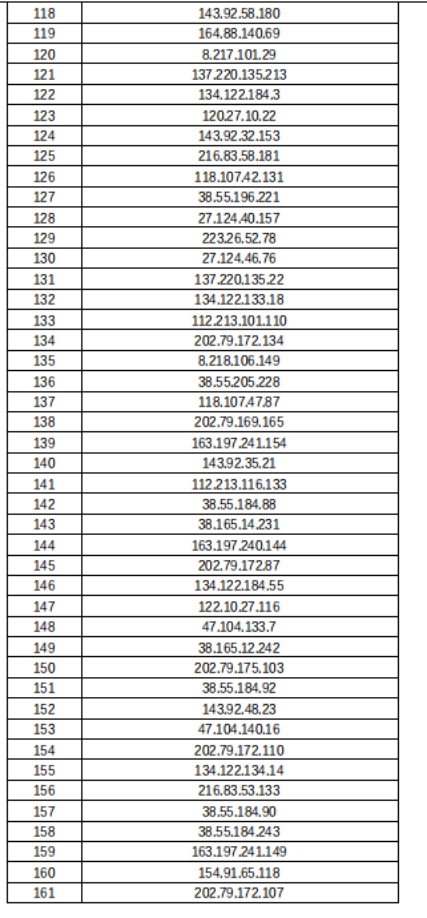

“银狐”黑客组织 IOC 资产列表